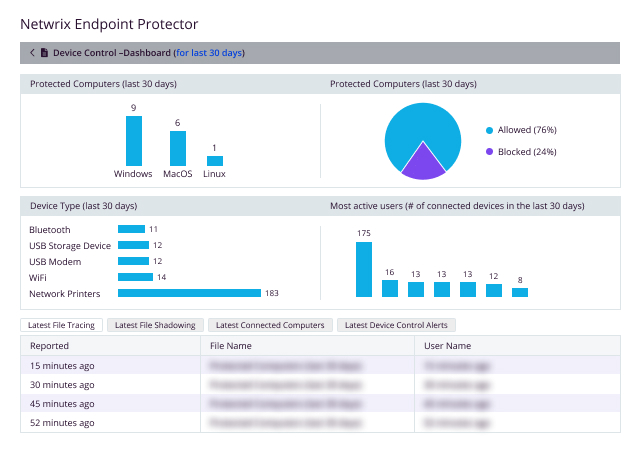

Protégez vos données sensibles avec Device Control

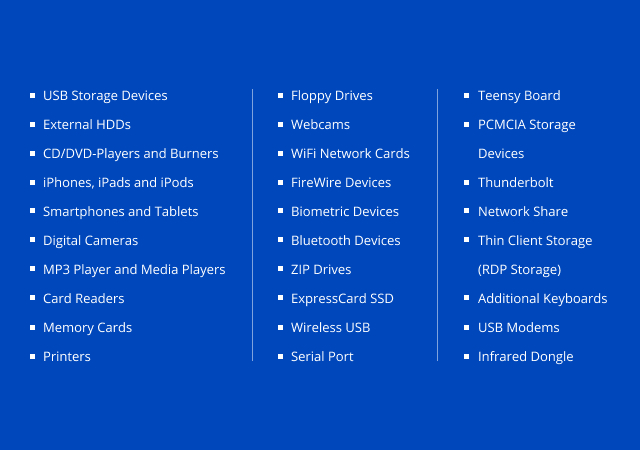

L’utilisation quotidienne de périphériques externes – clés USB, dispositifs Bluetooth et autres supports amovibles – semble anodine, alors qu’ils sont souvent la cause d’atteintes à la sécurité potentiellement dévastatrices. Du vol de données aux sanctions pour non-conformité, les répercussions peuvent être graves. Utilisateurs finaux et organisations doivent connaître ces risques et mettre en place des mesures de prévention robustes comme la gestion et le contrôle des périphériques USB.

Verrouillez, contrôlez et surveillez les ports USB et périphériques pour mettre fin à une perte ou un vol de données

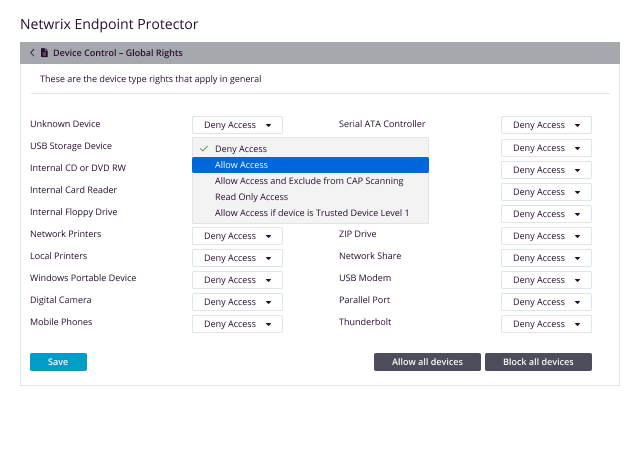

Prenez le contrôle des appareils USB, Bluetooth et des ports périphériques

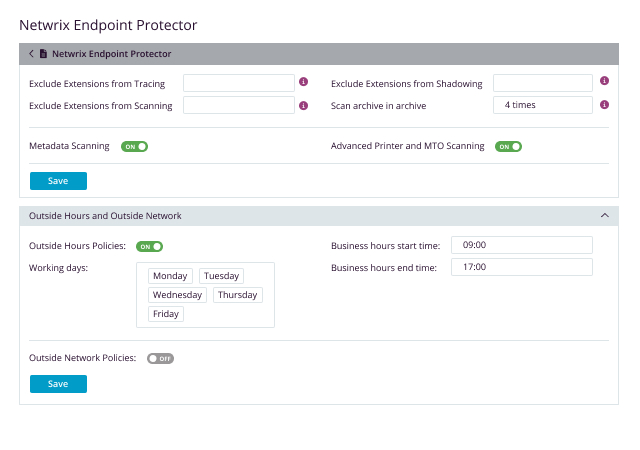

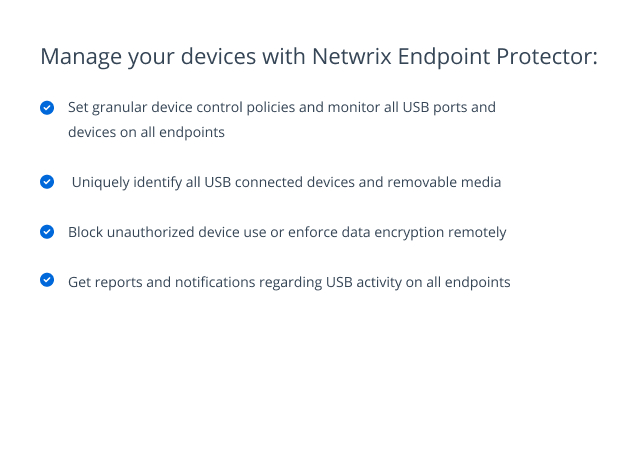

La solution logicielle centralisée Device Control vous donne un contrôle des accès et un autre, granulaire, des appareils sur les autorisations de leurs propres périphériques, pour un contrôle total des ports USB et des stockages connectés. Vous prévenez ainsi la perte et les transferts de données, intentionnels ou accidentels, et assurez en outre la protection des terminaux contre la diffusion des malwares par USB, les attaques BadUSB – à l’aide de clés USB piégées – ou les virus. Avec la solution Netwrix Endpoint Protector Device Control, les entreprises centralisent la gestion des accès utilisateurs et personnalisent les autorisations d’accès des supports amovibles connectés.

Plusieurs options de déploiement