Remonter

Présentation de Netwrix Auditor 9.96

Améliorez la sécurité de vos bases de données et de vos environnements virtuels

Voyez clair dans la complexité des autorisations SQL Server,

réduisez les risques posés par les utilisateurs internes malveillants et

limitez les dommages consécutifs à un compte compromis.

Appliquez le modèle du moindre privilège et réagissez en priorité

aux incidents de sécurité les plus critiques afin d’accroître la résilience

de votre environnement virtuel.

Renforcez la sécurité de l’ensemble de votre infrastructure

virtuelle en détectant rapidement les activités suspectes dans votre Nutanix

AHV et en y remédiant.

Sauter la lecture et jouer ?

Jouez à un jeu interactif pour découvrir les principales caractéristiques de Netwrix

Auditor 9.96 et voyez dans quelle mesure vous êtes apte à sécuriser votre

environnement informatique.

Jeu :

Ne laissez pas l’intrus s’introduire dans votre entreprise

Choisissez les mesures que vous prendriez pour arrêter un assaillant

Vous

Assaillant

Tour 1

Vous avez réussi à réduire les risques de violation de données !

À présent, faites-le dans la vie réelle avec Netwrix Auditor 9.96

1

Vérifiez régulièrement que personne, à l’exception des équipes RH et de la

direction, n’a accès à la base de données contenant les dossiers personnels

des employés

Exactement ! Il est important de s’assurer systématiquement que les employés n’ont

accès qu’à ce dont ils ont besoin. De cette façon, vous limitez les dommages que peut

causer un utilisateur interne malveillant ou un compte compromis.

2

Vérifiez que l’équipe d’assurance qualité n’a accès qu’à des tables spécifiques

de la base de données et non à l’ensemble de la base de données de production

Bien joué ! Il ne faut pas qu’un de vos utilisateurs expose délibérément ou

accidentellement les informations critiques de votre base de données.

1

Révoquez les autorisations de tous les ingénieurs DevOps qui n’utilisent

plus la machine virtuelle pour les tests

Absolument ! Malheureusement, un ingénieur disposait toujours de privilèges

élevés pour VMware vCenter et avait donc accès aux données de l’entreprise stockées

sur votre serveur de fichiers virtualisés, ce qui mettait celles-ci en danger !

2

Vérifiez systématiquement que les droits d’accès des administrateurs de VMware

sont conformes à leurs fonctions

Impressionnant ! Vous devez constamment vérifier les autorisations des utilisateurs

privilégiés et vous assurer qu’elles sont conformes au principe du moindre privilège.

Mais ne vous contentez pas de cette bonne pratique – un de vos comptes d’administrateur

vient d’être piraté !

1

Déterminez les informations auxquelles l’assaillant a eu accès dans vos

bases de données critiques

Bravo ! Malheureusement, l’assaillant a réussi à accéder à vos données sensibles

en exploitant les autorisations mal définies de la machine virtuelle qui gère votre

base de données.

2

Voyez si l’assaillant disposait d’autorisations pour la machine virtuelle sur

laquelle tourne votre base de données

Bonne idée ! Même si les autorisations de la base de données sont adéquates,

les droits d’accès aux machines virtuelles peuvent présenter des angles morts que

l’assaillant pourrait utiliser pour accéder à vos données sensibles.

1

Surveillez les modifications apportées au paramètre Account Unlock Time

(Délai de déverrouillage des comptes) dans VMware vCenter

Bonne décision ! VMware recommande de déverrouiller les comptes automatiquement

après 15 minutes. Des modifications permettant de les débloquer plus rapidement augmentent

le risque d’attaque par force brute.

2

Recevez des notifications à chaque activation du Managed Object Browser

(MOB, navigateur d’objets gérés)

Bien ! Par défaut, le MOB doit être désactivé et utilisé uniquement pour le débogage

lorsqu’un ticket spécifique a été ouvert. Sinon, les attaquants peuvent utiliser ce point

faible pour réaliser des actions de configuration malveillantes et accéder à des systèmes

critiques qui stockent vos données sensibles.

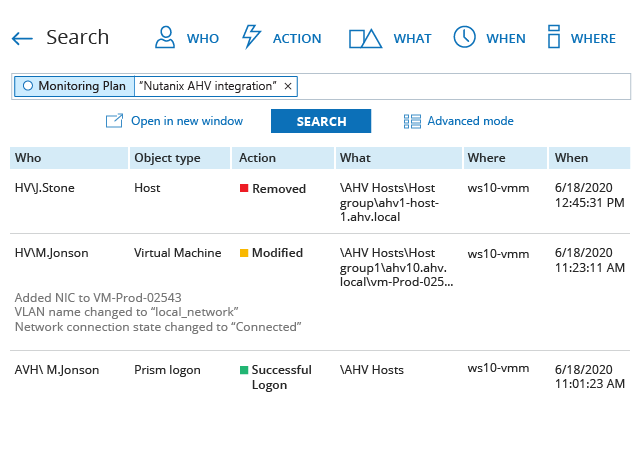

1

Surveillez les activités d’un administrateur qui quitte l’entreprise dans

l’environnement Nutanix AHV

Parfait ! La surveillance des activités des utilisateurs privilégiés vous permet

de vous assurer qu’ils respectent les politiques internes et n’abusent pas de leurs

autorisations élevées.

2

Configurez des alertes relatives aux activités critiques relatives à Nutanix AHV,

par exemple des modifications de configuration matérielle et des connexions à Prism en

dehors des heures de bureau

C’est correct ! En détectant rapidement les activités suspectes, vous pouvez réagir

aux incidents de sécurité avant qu’une machine virtuelle critique ne soit compromise.

Découvrez d’autres améliorations

de Netwrix Auditor 9.96 qui augmentent la facilité d’utilisation, les performances et la stabilité.

Quoi de neuf dans Netwrix Auditor 9.96 ?

Assister à notre webinaire en direct

Le 23 septembre

10h00

Le nouveau Netwrix Auditor est arrivé ! Au cours de ce webinaire, nos experts

vous montreront comment les nouvelles fonctionnalités de Netwrix Auditor 9.96 peuvent vous aider à

renforcer la sécurité de vos bases de données, de vos environnements virtuels, etc.

Participez pour avoir une chance de gagner la montre Xiaomi Mi Band 4